Oversigt over kryptografiteknikker

Kryptering på Internettet og lagringssystemer som harddiske og USB-pinde bliver stadig mere almindeligt, fordi virksomheden ønskede at beskytte deres private data. For at undgå, at hackere får adgang til og bruger deres data, skal ethvert selskab, der håndterer personlige oplysninger, bruge aktuelle kryptografiteknologier. Kryptografi er teknikken til at give sikkerhed ved at kode meddelelser for at gøre dem ikke-læsbare.

Kryptografi beskæftiger sig med forskellige sikkerhedsprincipper, som er som følger:

- Fortrolighed - Den specificerer, at kun afsenderen og modtageren eller modtagerne skal kunne få adgang til meddelelsen. Fortrolighed vil gå tabt, hvis en autoriseret person kan få adgang til en meddelelse.

- Godkendelse - Det identificerer en bruger eller et computersystem, så det kan være tillid.

- Integritet - Det kontrollerer, at indholdet af en meddelelse ikke må ændres under dens transmission fra afsenderen til modtageren.

- Ikke-afvisning - Det specificerer, at afsenderen af en meddelelse ikke kan nægtes at have sendt den senere i tilfælde af en tvist.

Top 5 kryptografiteknikker

Her er nogle meget lette koder og mere komplekse moderne krypteringsteknologier, der bruges på Internettet i dag.

1) enkle koder

- Denne kategori er enhver måde at skrive en besked ved siden af, at det er vanskeligt for andre at læse. Det involverer at skrive ting i et andet alfabet. Her kan vi se, at islandske runer og IPA, såvel som en anden niche, bygget alfabeter som Deseret Alfabet.

- I dette kan vi bruge sprog til at kode. Vi har undersøgt oprettelsen af skabte sprog som Elvis og esperanto.

- Chester Naz og Judith Schiess Avilas bog Code Talker er en bog, der forklarer, hvordan Navajo-sproget var blevet brugt som kode i Anden Verdenskrig og aldrig blev knækket under ekstremt intense forhold.

- Hvis Navajo ikke havde ord til en bestemt opfattelse, valgte kodehøjttalerne i stedet et udtryk. Navajo-ordet for 'kolibri' var for eksempel blevet et jagerfly, og 'jernhat' var Tyskland.

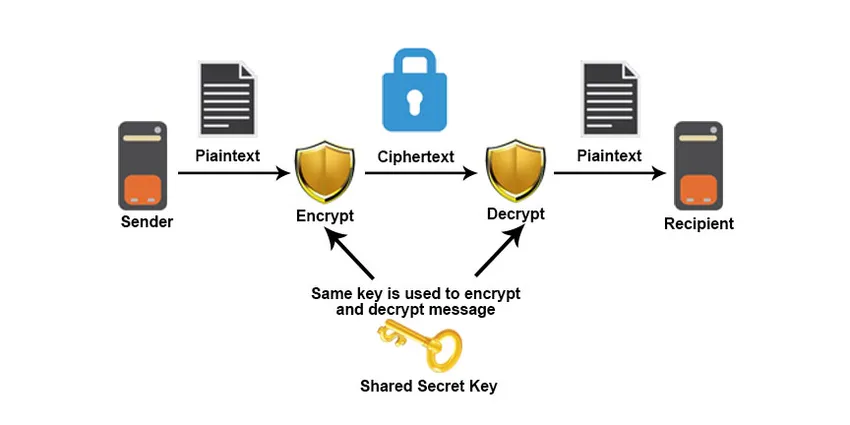

2) Symmetrisk kryptering

- Symmetrisk kryptering er en type kryptering, der bruges til kryptering og dekryptering af elektroniske data med kun en nøgle (en hemmelig nøgle). Substitutionscifferere er symmetriske krypteringsteknikker, men moderne symmetrisk kryptering kan være meget mere kompliceret.

- Data konverteres til en metode, der ikke kan forstås af nogen uden en hemmelig nøgle til at dekryptere dem ved hjælp af symmetriske krypteringsalgoritmer.

- Symmetrisk kryptering er en gammel algoritme, men den er hurtigere og effektiv end asymmetrisk kryptering. På grund af stor ydeevne og hurtig symmetrisk hastighed sammenlignet med asymmetrisk kryptering.

- Mens symmetrisk nøglekryptografi involverer brugen af den samme nøgle til kryptering og dekryptering. Mens asymmetrisk nøglekryptografi involverer brugen af en nøgle til kryptering og en anden anden nøgle til dekryptering.

- Symmetrisk kryptering er typisk for store mængder information, f.eks. Til databasekryptering, i bulk-kryptering. I tilfælde af en database kan den hemmelige nøgle kun krypteres eller dekrypteres af selve databasen.

Vi kan se funktionen af symmetrisk kryptering på billedet nedenfor:

To slags symmetriske krypteringsalgoritmer er tilgængelige:

- Bloker algoritme

- Stream algoritme

A) Blokalgoritme

Sættet af bits er kodet med en bestemt hemmelig nøgle i elektroniske datablokke. Systemet opbevarer dataene i sin hukommelse, mens det venter på at få komplette blokke, når dataene er krypteret. Nogle vigtige blokcifferalgoritmer er DES, Triple DES, AES osv.

B) Stream-chifferalgoritme

I dette er almindelige tekstnumre eller tegn kombineret med pseudorandom-ciffercifret strøm. Nogle vigtige strømkrypteringsalgoritmer er RC4, A5, BLOWFISH osv. Ved symmetrisk nøglekryptering kan krypteringskoden knækkes, hvis nogen finder ud af den symmetriske nøgle. Men dette problem kan overvindes med Diffie-Hellman-algoritmen. I Diffie-Hellman nøgleudveksling eller aftalealgoritme skal afsender og modtager blive enige om en symmetrisk nøgle ved hjælp af denne teknik. Denne nøgle kan derefter bruges til et krypterings- eller dekrypteringsformål.

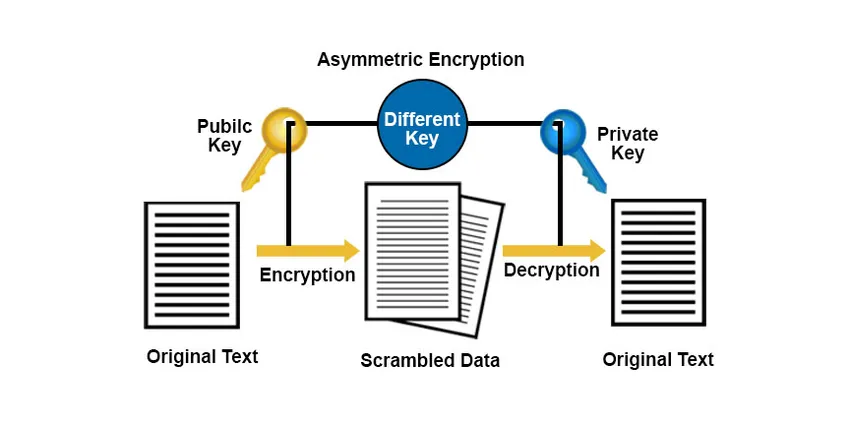

3) Asymmetrisk kryptering

- Asymmetrisk kryptering kaldes også offentlig nøglekryptografi. Asymmetrisk nøglekryptering hjælper med at løse et nøgleudvekslingsproblem med symmetrisk nøglekryptografi. I asymmetrisk kryptering bruges to taster til at kryptere almindelig tekst i asymmetrisk kryptering. Via internettet eller det store netværk udveksles de hemmelige nøgler. Det er nødvendigt at bemærke, at enhver med en hemmelig nøgle kan dekryptere meddelelsen, så asymmetrisk kryptering bruger to tilsvarende taster for at øge sikkerheden.

- Enhver, der ønsker at sende dig en besked, vil have en offentlig nøgle frit tilgængelig, men den anden private nøgle er hemmeligheden for, at du kun forstår dig. En meddelelse, der er krypteret med en offentlig nøgle, kan dekodes med en privat nøgle. En meddelelse, der er krypteret med en privat nøgle, kan også dekrypteres med en offentlig nøgle.

Vi kan se brugen af asymmetrisk kryptering på billedet nedenfor:

4) Steganografi

- Steganografi er en teknik, der letter ansættelsen af en besked, der skal holdes hemmelig i andre meddelelser. Tidligere brugte folk metoder til at skjule meddelelser som usynligt blæk, minutvariationer osv.

- Men i en tidsalder af teknologi er Steganography en teknik til at skjule data, der kan være filen, beskeden, billedet osv. Inde i andre filer, besked eller billeder.

5) Hashing

- Hashing er den kryptografiske teknik, der konverterer data, der kan være enhver form til en unik streng. Uanset størrelse eller type kan alle data hasheses ved hjælp af en hashingsalgoritme. Det tager data af tilfældig længde og konverterer dem til en fast hashværdi.

- Hashing er forskellig fra andre krypteringsmetoder, fordi kryptering i hashing ikke kan vendes, som ikke kan dekrypteres ved hjælp af nøgler. MD5, SHA1, SHA 256 er de bredt anvendte hash-algoritmer.

Konklusion

I denne artikel har vi set hvad der er kryptografi og forskellige kryptografiteknikker til at kryptere og dekryptere dataene. Kryptografi bruges i alle felter til at sikre data og forhindre, at de bliver hacket. F.eks. Til sikring af adgangskoder, autentificering af banktransaktioner osv. I dag er forskellige nye kryptografiske teknikker udviklet og krakket, og det er derfor vigtigt altid at være opmærksom på computertruslerne og tage forholdsregler for at undgå dem så godt som vi kan.

Anbefalede artikler

Dette er en guide til kryptografiteknikker. Her diskuterer vi oversigt, sikkerhedsprincipper og teknikker for kryptografi. Du kan også gennemgå vores andre foreslåede artikler for at lære mere -

- Kryptografi vs kryptering

- Hvad er dekryptering?

- Hvad er netværkssikkerhed?

- Introduktion til krypteringsværktøjer

- Typer af chiffer

- Stream Ciffer vs Block Cipher

- Bloker chiffer-betjeningsmetoder