Hvad er kryptosystemer?

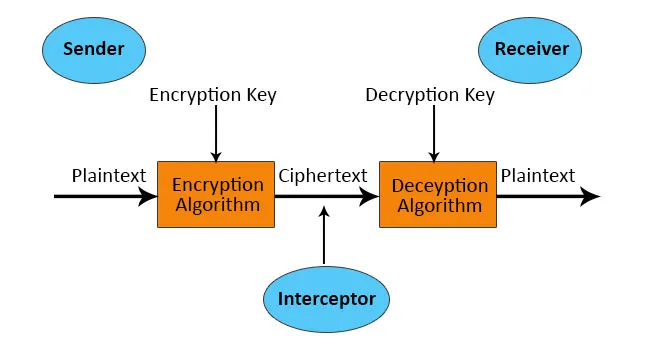

Et kryptosystem er et system, der bruger kryptografiske teknikker til at levere sikkerhedstjenester til brugerne. Kryptosystemet er også kendt som et chiffer-system, hvilket betyder at konvertere læsbart meddelelsesformat til et ikke-læsbart format. For at forstå kryptosystemet i detaljer, lad os diskutere en kryptosystemmodel, der demonstrerer, hvordan afsenderen og modtageren kommunikerer hemmeligt med hinanden.

I ovenstående diagram kan du se afsenderen ønsker at sende en besked til en modtager i hemmelighed uden at afsløre for nogen tredjepart. at opnå, at kryptosystemet kommer ind i billedet. Ved afsendersystemet tager kryptosystemet afsenderen Message i. Almindelig tekst og ved hjælp af hemmelig nøgle (krypteringsnøgle) udfører den nogle krypteringsalgoritmer og danner en chiffertekst og sender den derefter til modtageren. Efter modtagelse af chiffertekst på modtagersiden udfører kryptosystem dekrypteringsalgoritmer ved hjælp af hemmelig nøgle (dekrypteringsnøgle) og konverterer chiffertekst til almindelig tekst. Målet med kryptosystemet er at sende private data fra afsender til modtager uden fortolkning af nogen tredjepart.

Komponenter i Cryptosystem

Nedenfor er listen over Cryptosystem-komponenter:

- Simpel tekst.

- Ciphertekst.

- Krypteringsalgoritme.

- Dekrypteringsalgoritme.

- Krypteringsnøgle.

- Dekrypteringsnøgle.

1) Almindelig tekst

Den almindelige tekst er en meddelelse eller data, som enhver kan forstå.

2) Ciphertekst

Chifferteksten er en meddelelse eller data, som ikke er i et læsbart format, det udføres ved at udføre krypteringsalgoritmen på almindelig tekst ved hjælp af en krypteringsnøgle.

3) Krypteringsalgoritme

Det er en proces til konvertering af ren tekst til chiffertekst ved hjælp af en krypteringsnøgle. Det tager to input, dvs. almindelig tekst og krypteringsnøgle for at producere chiffertekst.

4) Dekrypteringsalgoritme

Det er en modsat proces med en krypteringsalgoritme, den konverterer chiffertekst til ren tekst ved hjælp af dekrypteringsnøgle. Det tager to input, dvs. ciphertext og dekrypteringsnøgle til produktion af almindelig tekst.

5) Krypteringsnøgle

Det er en nøgle, som afsenderen brugte til at konvertere almindelig tekst til chiffertekst.

6) Dekrypteringsnøgle

Det er en nøgle, som modtageren bruger til at konvertere chiffertekst til almindelig tekst.

Typer af kryptosystemer

Der er to typer kryptosystemer - Symmetrisk nøglekryptering og asymmetrisk nøglekryptering. Lad os diskutere disse to typer i detaljer.

1) Symmetrisk nøglekryptering

- Ved symmetrisk nøglekryptering bruger både afsender og modtager den samme hemmelige nøgle, dvs. krypteringsnøgle til at udføre kryptering og dekryptering. Symmetrisk nøglekryptering er også kendt som symmetrisk kryptografi.

- Der er nogle algoritmer, der bruger symmetriske nøglekoncepter for at opnå sikkerhed. F.eks. DES (Data Encryption Standard), IDEA (International Data Encryption Algorithm), 3DES (Triple Data Encryption Standard), Blowfish.

- Symmetrisk nøglekryptering bruges mest af alle kryptosystemer

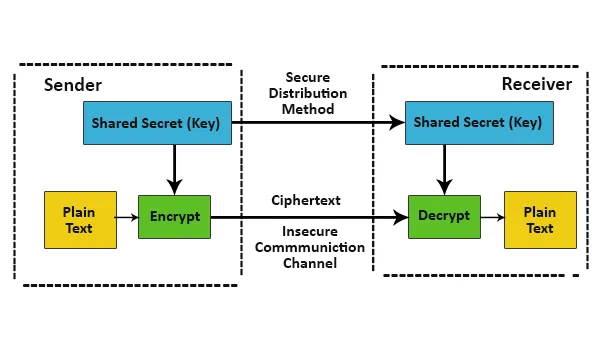

- I kryptering af symmetrisk nøgle er afsenderen og modtageren enige om den samme hemmelige nøgle. afsenderen krypterer de private data dvs. ren tekst ved hjælp af en hemmelig nøgle og sender dem til modtageren. Efter modtagelse af data bruger modtageren den samme hemmelige nøgle, der bruges af afsenderen til at kryptere data. Ved hjælp af denne hemmelige nøgle konverterer den chiffertekst til almindelig tekst.

På billedet herunder kan vi se funktionen af symmetrisk nøglekryptering.

Funktioner i kryptosystemet i tilfælde af kryptering af symmetrisk nøgle: -

Funktioner i kryptosystemet i tilfælde af kryptering af symmetrisk nøgle: -

- Da de bruger den samme nøgle til kryptering og dekryptering, er de nødt til at dele den hemmelige nøgle

- For at forhindre enhver form for angreb skal den hemmelige nøgle opdateres med regelmæssigt tidsinterval.

- Længden på den hemmelige nøgle i symmetrisk nøglekryptering er lille, og derfor er processen med kryptering og dekryptering hurtigere.

- Der skal være en mekanisme til at dele en hemmelig nøgle mellem afsender og modtager.

Udfordringer til symmetrisk nøglekryptering-

Generering af hemmelig nøgle: For at dele hemmelig nøgle er både afsender og modtager nødt til at blive enige om den symmetriske nøgle, der kræver en nøglegenereringsmekanisme på plads.

Tillidsspørgsmål: Der skal være tillid mellem afsenderen og modtageren, når de deler den symmetriske nøgle. For f.eks antager, at modtager mistede sin hemmelige nøgle til angribere, og han informerer ikke om dette til afsenderen.

2) Asymmetrisk nøglekryptering

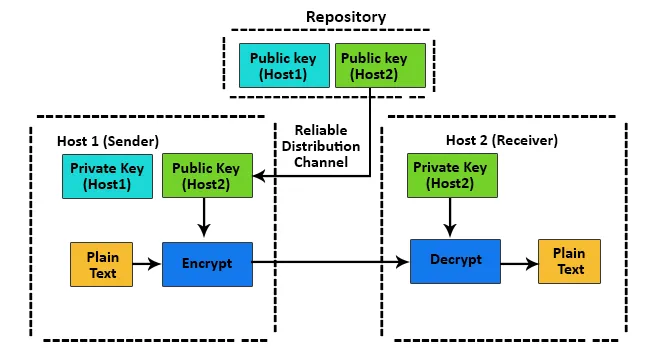

I asymmetrisk nøglekryptering bruges to forskellige nøgler af afsenderen og modtageren til kryptering og dekrypteringsprocesser. Asymmetrisk nøglekryptering er også kendt som den offentlige nøglekryptering.

På ovenstående billede kan vi se, hvordan den asymmetriske nøglekryptering fungerer.

- I asymmetrisk nøglekryptering bruges to taster. dvs. offentlig nøgle og privat nøgle. Disse to taster er relateret til hinanden på matematik måde. En offentlig nøgle gemmes i et offentligt lager, og private nøgler gemmes i et privat oplagringssted.

- Brug af modtagerens offentlige nøglesender krypterer de private data og sender dem til modtageren. Efter modtagelse af private data bruger modtageren sin private til at dekryptere private data.

- Længden på nøgler i asymmetrisk nøglekryptering er stor, og derfor bliver krypterings- og dekrypteringsprocesser i asymmetrisk nøglekryptering langsom sammenlignet med symmetrisk nøglekryptering.

- Beregning af den private nøgle på baggrund af den offentlige nøgle er beregningsmæssigt ikke så let. Som et resultat kan offentlige nøgler deles frit, hvilket gør det muligt for brugere let og bekvemt at kryptere indhold og verificere digitale underskrifter, og private nøgler kan holdes hemmelige, så man sikrer, at indhold kan dekrypteres, og at digitale underskrifter kun kan oprettes med privat nøgle ejere. Asymmetriske nøglekryptosystemer står overfor udfordringen, dvs. at brugeren skal være sikker på, at den offentlige nøgle, han bruger til transmission med en person, virkelig er denne persons offentlige nøgle og ikke blev håndteret af en angriber.

- Også fordi offentlige nøgler skal deles, men disse offentlige nøgler er store i størrelse, hvorfor det er vanskeligt at huske, så de gemmes på digitale certifikater til sikker transmission og deling. Mens private nøgler ikke kan deles, gemmes de simpelthen i den cloud-software eller det operativsystem, du bruger, eller på hardwareenheder. Mange internetprotokoller som SSH, OpenPGP, SSL / TLS brugt i asymmetrisk kryptografi til kryptering og digital signaturfunktioner.

Konklusion

I denne artikel har vi set, hvordan kryptosystemet hjælper med at kryptere og dekryptere beskeder sikkert og bekvemt.

Anbefalede artikler

Dette har været en guide til Cryptosystems. Her diskuterede vi, hvad der er Cryptosystems? dets komponenter og typer med henholdsvis korrekt blokdiagram. Du kan også gennemgå vores andre foreslåede artikler for at lære mere -

- Digital signaturalgoritme

- Hvad er kryptografi?

- Kryptografi vs kryptering

- Spørgsmål om IT-sikkerhedsintervju

- Typer af chiffer